Dalam membuat web menggunakan joomla, terlebih

dahulu kita harus mempunyai:

1. Aplikasi joomla

2. Aplikasi XAMP

3. File Zilla

CARA MENGINSTAL XAMPP

Sebelum

menginstal Joomla, kita memerlukan sebuah server, sehingga Joomla dapat

diinstal dan dijalankan di Komputer local tanpa harus terhubung ke

Internet.

Cara menginstalnya adalah sebagai berikut ;

- Klik dua kali icon XAMPP yang anda miliki atau klik kanan open pada file nya XAMPP.

- Pilih Bahasa Indonesia pada pilihan bahasa yang digunakan.

- Klik OK.

- Klik next pada halaman setup wizard

- Klik Install

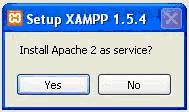

- Proses Instalasi akan berjalan. Jika sudah selesai, klik Finish. Setelah klik Selesai, akan muncul pesan seperti berikut :

- Klik No agar XAMPP tidak masuk kedalam proses servis pada system operasi komputer kita. Dengan demikian, komputer tidak terbebani akibat dari XAMPP yang berjalan terus-menerus.

- Klik Yes, jika Anda ingin langsung menjalankan control panel XAMPP server.

- Dengan demikian, proses instalasi XAMPP server telah selesai.

Begitulah

cara menginstal XAMPP. Kemudian kita akan melanjutkan dengan menginstal

Joomla. Namun sebelumnya kita harus menjalankan XAMPP server terlebih

dahulu.

MENJALANKAN XAMPP SERVER

Setelah

menginstal XAMPP, langkah berikutnya adalah menginstal Joomla. Namun

sebelumnya kita harus menjalankan service Apache dan MySql terlebih

dahulu.

Caranya adalah sebagai berikut :

- Buka XAMPP melalui Start – All Program – Apachefriends- XAMPP – Control XAMPP Service Panel.

- Klik Start pada bagian Apache.

- Klik Start pada bagian MySql. Maka XAMPP telah berjalan.

CARA MENGINSTAL JOOMLA

Setelah menjalankan service Apache dan MySql, selanjutnya kita bisa menginstal Joomla. Berikut adalah cara menginstal Joomla:

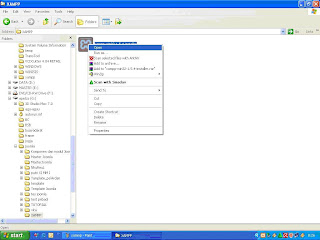

- Buat folder di C – Program Files – XAMPP – Htdocs. Pada contoh kali ini, buat folder joomla.

- Copy seluruh isi folder Joomla dari Internet.

- Buka browser, lalu ketik localhost/joomla. Kemudian tekan Enter. Secara otomatis akan membuka file index.php di folder joomla/instalation. Kemudian klik next.

- Isi formulir yang disediakan.

- Lengkapi isian formulir

- Database Type : mysql

- Host Name : localhost

- Username : root

- Password : (kosongkan)

- Database Name : zaelanidb (contoh)

- Klik next. Kemudian klik OK jika semua isian telah benar.

- Masukkan nama situs (nantinya akan muncul di Title bar). Misalnya saja www.zaelaniakbar.com

- Kemudian isi alamat email dan ganti pasword yang diberikan (nantinya akan menjadi pasword admin).

- Klik Install Sample Data.

- Klik next.

- Klik view site untuk melihat halaman website yang telah Anda buat. Anda diminta untuk menghapus folder Instalation untuk bisa mengakses situs yang telah dibuat. Buka kembali windows explorer dan hapus folder Instalation di folder joomla.

- Refresh internet explorer (tekan tombol F5). Tampilkan halaman utama Joomla.

- Untuk mengubah/mengatur tampilan beserta isinya, dapat dilakukan di bagian administrator.

Masukkan username dan passwordnya.

- Tampilan utama administrator yang berisi Control Panel, yang selanjutnya dapat kita ubah sesuai kebutuhan kita untuk membangun sebuah website.

- Sebelum mengatur hal lain, sebaiknya atur terlebih dulu Global Configuration.

- Tampilan website setelah diubahMembuat menu serta artikel pada website yang kita buat:Di sini saya memberi nama website saya “Catatan Reza Pahlevi”, karena saya ingin membagi berbagai tulisan serta artikel yang saya buat kepada orang-orang melalui website yang saya buat. Di bawah ini adalah tampilan control panel (administrator) pada website saya, di dalam joomla ketika kita mengedit website yang kita buat seperti mengubah template website, mengisi artikel, menambahkan berbagai atribut lain kita harus masuk terlebih dahulu sebagai admin dan mengeditnya melalui control panel, seperti gambar di bawah ini halaman administrator pada website saya.Pada joomla ketika kita ingin membuat suatu menu kita mengeditnya dengan cara masuk ke dalam menu lalu memilih dimana kita akan membuat menu untuk website kita, caranya ialah dengan memilih New jika kita ingin membuat menu baru, di sini saya menggunakan Main Menu, Top Menu, User Menu, Situs Saya, Examples Pages, Key Concepts dan Universitas Gunadarma. Pada bagian Main Menu saya membuat lagi beberapa section dari main menu diantaranya ada Home, Pengetahuan, Seputar TI, Sepakbola, FC Internazionale Milano, Islami, Link Joomla serta Hubungi Saya. Pada bagian section inilah saya membuat artikel berdasarkan kategorinya masing-masing.Pada joomla ketika kita ingin membuat suatu artikel kita harus membuat section dan kategorinya, oleh karena itu sebelumnya saya membuat section pada bagian menu serta beberapa categorinya, misal pada section Seputar TI saya membuat beberapa categori seperti Internet, Jaringan Komputer dan Tips. Lalu setelah itu saya membuat artikel berdasarkan section dan categorinya yang sudah saya tentukan sebelumnya.Tampilan Menu Manager , di sini tempat dibuatnya berbagai Menu pada website yang kita buatTampilan Menu Item Manager, di sini tempat dibuatnya berbagai Section dan Categori untuk menulis artikel pada website kitaMengatur template yang akan digunakan pada website:Pada joomla hampir sama seperti pada blog, kita bisa mengatur sendiri template yang akan kita gunakan pada website kita bisa mendownload pada situs yang menyediakan template joomla ataupun kita bisa membuatnya sendiri. Di sini saya menggunakan salah satu template yang disediakan situs penyedia template joomla, setelah filenya kita download kita bisa mengaturnya dengan memilih menu extension-install/uninstall, langkah pertama kita menginstall file templatenya ke dalam joomla setelah itu msuk ke dalam menu template manager dan mengganti template default dari situs joomla dengan template yang sudah kita download sebelumnya.Tampilan awal (home) dari website yang saya buat terdapat berbagai Menu dan Section yang saya buat serta template yang saya ubahMenambahkan ekstensi dan komponen lain pada website kitaUntuk mempercantik website yang kita buat, jjomla telah mengaturnya dalam suatu paket yang bernama ekstensi, atau pada blog disebut gadget. Joomla telah menyediakan berbagai macam ekstensi-ekstensi yang bisa kita download. Untuk mengatur ekstensi ini muncul di website kita caranya ialah setelah kita mengupload filenya pada control panel administration kita bisa mengaturnya pada bagian extension kita pilih modul manager lalu kita pilih tanda centag dan publish pada ekstensi yang akan kita tanpilkan pada website yang kita buat, pada website saya, saya menambahkan beberapa ekstensi yaitu google translator, jam biner, serta jcomment yang berfungsi agar pengunjung website kita dapat menambahkan komentar pada artikel yang saya buat. Tampilannya seperti di bawah ini:Tampilan ketika kita ingin memosting artikel pada website: